FFUF в пентесте веб-приложений: как находить то, что скрыто от пользователя

Зарегистрируйся в Академии Кракен (Kraken Academy) и учись на практике: стенды, модули и реальные скиллы.

Большинство сайтов показывают нам лишь верхушку айсберга. Под слоем красивого интерфейса могут скрываться забытые страницы, старые панели администратора, внутренние API, тестовые формы и целые разделы, которые когда-то использовались разработчиками, а теперь остались без внимания.

Для пентестера или багбаунти-хантора такие места — настоящие золотые жилы.

Один из лучших инструментов для их поиска — FFUF (Fuzz Faster U Fool). Он помогает автоматизировать перебор директорий, файлов, поддоменов и параметров, превращая разведку в быстрый и прицельный процесс.

Что такое фаззинг и зачем он нужен

Фаззинг — это метод тестирования, при котором к приложению отправляется множество изменённых запросов, чтобы выявить необычные или уязвимые точки.

В веб-пентесте фаззинг помогает:

-

Найти скрытые директории и страницы.

-

Обнаружить параметры, не видимые в интерфейсе.

-

Подобрать значения, которые меняют поведение приложения.

Поиск скрытых директорий и страниц

FFUF позволяет:

-

Перебирать имена директорий и файлов по словарю.

-

Автоматически углубляться в найденные директории, чтобы изучить их содержимое.

-

Выявлять старые версии страниц и тестовые области.

Перебор поддоменов и атаки через VHost

-

Поддомены часто ведут на тестовые серверы, забытые панели или отдельные проекты компании.

-

VHosts (виртуальные хосты) позволяют размещать несколько сайтов на одном IP — и если найти их все, можно открыть новые точки для атаки.

Поиск уязвимых параметров

Сайт может обрабатывать параметры, которые не отображаются пользователю, но влияют на функциональность.

FFUF помогает:

-

Перебирать названия параметров в URL и теле запроса.

-

Идентифицировать поля форм, которые забыли защитить.

-

Выполнять фаззинг значений параметров и отслеживать реакцию сервера.

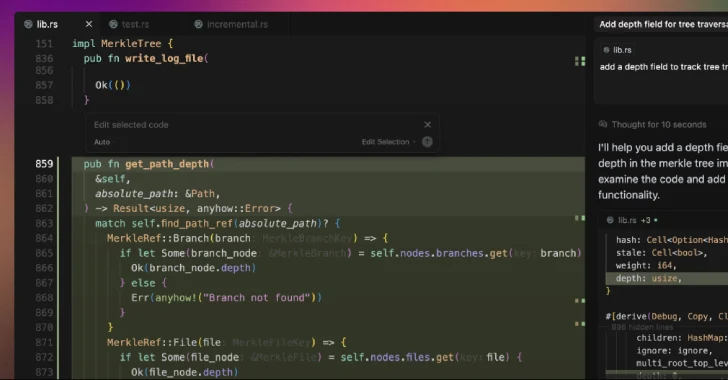

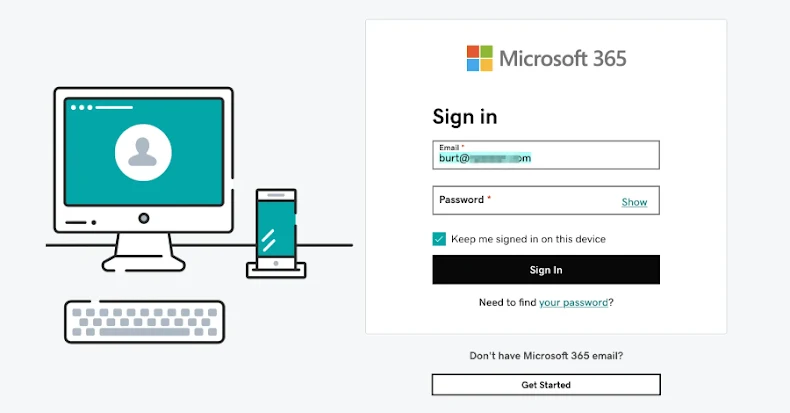

Брутфорс логинов и паролей

FFUF можно использовать и для перебора данных авторизации:

-

Подбор логина и пароля на формах входа.

-

Тестирование слабых или стандартных учётных записей.

-

Фильтрация успешных попыток по коду ответа или длине страницы.

Как отсеивать шум

При фаззинге сервер может возвращать сотни однотипных ответов. Чтобы находить только полезное, в FFUF есть фильтры:

-

По коду ответа (200, 403, 404 и т.д.).

-

По длине контента.

-

По количеству слов в ответе.

-

По содержимому заголовков.

Почему FFUF — обязательный инструмент пентестера

FFUF сочетает скорость, гибкость и универсальность. Он помогает:

-

Собирать скрытую информацию о цели.

-

Расширять зону атаки.

-

Экономить время за счёт автоматизации.

Хотите освоить FFUF и применять его как профессиональный пентестер?

В модуле «FFUF в пентесте веб-приложений» вы шаг за шагом научитесь искать скрытые директории, поддомены, параметры и точки входа. 11 практических заданий превратят теорию в навык, который можно использовать в багбаунти или реальных проектах.

Больше практики — в Академии Кракен (Kraken Academy). Подписывайся на наш Telegram-канал.

Рекомендуемые статьи

npm-гейт: 175 фейковых пакетов и фишинговая вечеринка Beamglea

Читать полностью →

WinRAR снова рвёт архивы

Читать полностью →